Comment Vérifier la Signature PGP d’un Logiciel Téléchargé sur Linux

PGP, qui signifie Assez bonne confidentialité, est un logiciel de cryptographie à clé publique. PGP peut être utilisé pour chiffrer et signer la communication de données. Dans ce tutoriel, nous verrons comment vérifier la signature PGP du logiciel téléchargé.

Les utilisateurs de Linux peuvent installer des logiciels en toute sécurité à partir des dépôts de leur distribution. Mais il y a aussi des moments où vous devez télécharger et installer des logiciels à partir du site Web. Comment pouvez-vous être sûr que le logiciel que vous avez téléchargé n’a pas été altéré?

Certains auteurs de logiciels signent leur logiciel en utilisant un programme PGP tel que GPG, qui est une implémentation logicielle libre du standard OpenPGP. Dans ce cas, vous pouvez vérifier l’intégrité du logiciel à l’aide de GPG.

Le processus est relativement simple:

- Vous téléchargez la clé publique de l’auteur du logiciel.

- Vérifiez l’empreinte digitale de la clé publique pour vous assurer qu’il s’agit de la bonne clé.

- Importez la clé publique correcte dans votre porte-clés public GPG.

- Téléchargez le fichier de signature du logiciel.

- Utilisez la clé publique pour vérifier la signature PGP. Si la signature est correcte, le logiciel n’a pas été altéré.

Nous utiliserons VeraCrypt comme exemple pour vous montrer comment vérifier la signature PGP du logiciel téléchargé.

Exemple: Vérifiez la signature PGP de VeraCrypt

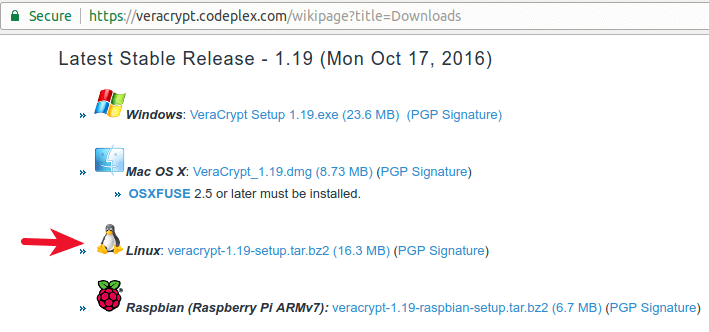

Bien que VeraCrypt soit un logiciel open source, il n’est pas inclus dans le référentiel d’Ubuntu ou d’une autre distribution Linux. Nous pouvons télécharger le programme d’installation de VeraCrypt Linux sur le site officiel.

Vous pouvez également télécharger le programme d’installation de VeraCrypt dans le terminal à l’aide de la commande ci-dessous.

wget https://launchpadlibrarian.net/289850375/veracrypt-1.19-setup.tar.bz2

Sur la page de téléchargement de VeraCrypt, vous pouvez également trouver le lien de téléchargement de la clé publique PGP et de la signature PGP. Téléchargez ces deux fichiers. Vous pouvez également les télécharger dans le terminal en utilisant la commande ci-dessous.

Clé publique PGP

wget https://www.idrix.fr/VeraCrypt/VeraCrypt_PGP_public_key.asc

Fichier de signature PGP

wget https://launchpad.net/veracrypt/trunk/1.19/+download/veracrypt-1.19-setup.tar.bz2.sig

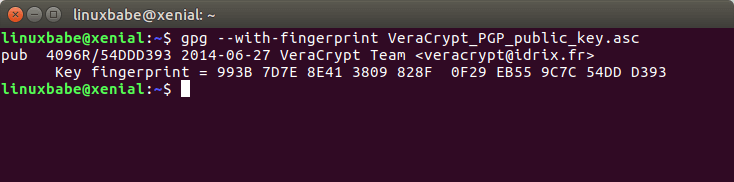

Avant de faire quoi que ce soit avec la clé publique, vous devez toujours vérifier l’empreinte digitale de la clé pour voir si c’est la bonne clé. Affichez l’empreinte digitale de la touche à l’aide de la commande ci-dessous.

gpg --with-fingerprint VeraCrypt_PGP_public_key.asc

La deuxième ligne de la sortie est l’empreinte digitale de la clé.

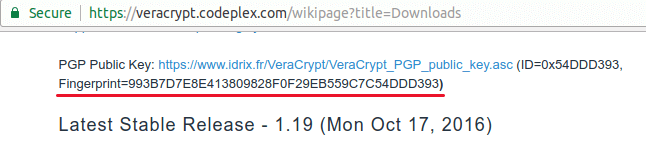

Comparez-la avec l’empreinte digitale publiée sur le site VeraCrypt.

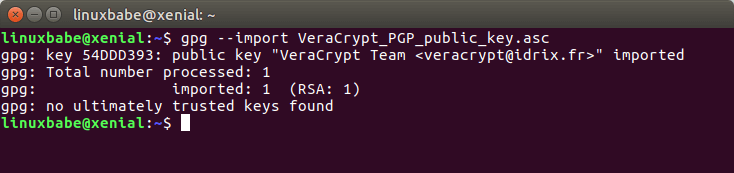

Comme vous pouvez le voir, les deux empreintes digitales sont identiques, ce qui signifie que la clé publique est correcte. Vous pouvez donc importer la clé publique dans votre porte-clés public avec:

gpg --import VeraCrypt_PGP_public_key.asc

Vérifiez maintenant la signature à l’aide de la commande ci-dessous. Vous devez spécifier le fichier de signature et le programme d’installation du logiciel, dont les noms sont généralement identiques, uniquement avec une extension de fichier différente. Il s’agit d’une signature détachée, ce qui signifie que la signature et le logiciel sont séparés l’un de l’autre.

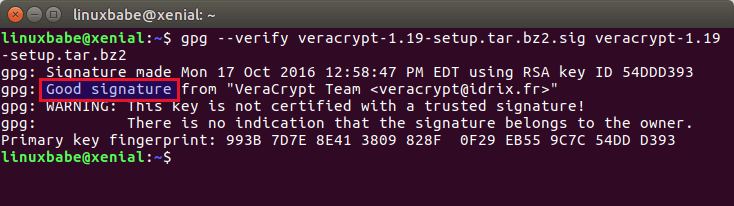

gpg --verify veracrypt-1.19-setup.tar.bz2.sig veracrypt-1.19-setup.tar.bz2

La sortie doit indiquer « Bonne signature ».

La signature est une valeur de hachage, chiffrée avec la clé privée de l’auteur du logiciel. GPG utilise la clé publique pour déchiffrer la valeur de hachage, puis calcule la valeur de hachage de l’installateur VeraCrypt et compare les deux. Si ces deux valeurs de hachage correspondent, la signature est bonne et le logiciel n’a pas été altéré.

Si GPG vous indique qu’il s’agit d’une mauvaise signature, le programme d’installation du logiciel a été altéré ou corrompu.

Importation de la clé publique à partir d’une Source fiable

Notez que si l’auteur du logiciel vous indique son ID de clé publique sur le site Web, vous pouvez importer la clé publique avec:

gpg --recv-keys <key-ID>

Ensuite, affichez l’empreinte digitale avec:

gpg --fingerprint <key-ID>

Et comparez l’empreinte digitale de la sortie avec celle publiée sur le site Web. Ceci est plus sécurisé car la clé publique est importée à partir d’un serveur de clés publiques, qui par défaut est défini sur hkp://keys.gnupg.net dans le fichier ~/.gnupg/gpg.conf. Étant donné que tous les principaux serveurs de clés communiquent entre eux et synchronisent les clés, vous n’avez donc pas besoin de modifier la valeur par défaut.

C’est tout!

J’espère que ce tutoriel vous a aidé à vérifier la signature PGP des téléchargements de logiciels. Comme toujours, si vous avez trouvé ce post utile, abonnez-vous à notre newsletter gratuite ou suivez-nous sur Google+, Twitter ou aimez notre page Facebook.