jak zweryfikować podpis PGP pobranego oprogramowania na Linuksie

PGP, co oznacza dość dobrą prywatność, jest oprogramowaniem do kryptografii klucza publicznego. PGP może być używany do szyfrowania i podpisywania transmisji danych. W tym samouczku przyjrzymy się, jak zweryfikować podpis PGP pobranego oprogramowania.

użytkownicy Linuksa mogą bezpiecznie instalować oprogramowanie z repozytoriów swojej dystrybucji. Ale są też chwile, kiedy trzeba pobrać i zainstalować oprogramowanie ze strony internetowej. Jak możesz mieć pewność, że pobrane oprogramowanie nie zostało naruszone?

niektórzy autorzy oprogramowania podpisują swoje oprogramowanie za pomocą programu PGP, takiego jak GPG, który jest wolną implementacją standardu openPGP. W takim przypadku możesz zweryfikować integralność oprogramowania za pomocą GPG.

Proces jest stosunkowo prosty:

- pobierasz klucz publiczny autora oprogramowania.

- Sprawdź odcisk palca klucza publicznego, aby upewnić się, że jest to właściwy klucz.

- Importuj poprawny klucz publiczny do swojego zestawu kluczy publicznych GPG.

- Pobierz plik podpisu oprogramowania.

- Użyj klucza publicznego do weryfikacji podpisu PGP. Jeśli podpis jest poprawny, oprogramowanie nie zostało naruszone.

użyjemy VeraCrypt jako przykładu, aby pokazać, jak zweryfikować podpis PGP pobranego oprogramowania.

przykład: sprawdź podpis PGP VeraCrypt

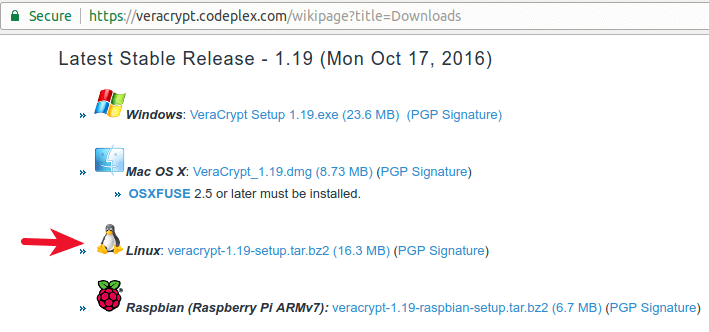

chociaż VeraCrypt jest oprogramowaniem open source, nie jest zawarty w repozytorium Ubuntu lub innej dystrybucji Linuksa. Możemy pobrać instalator VeraCrypt Linux z oficjalnej strony internetowej.

Alternatywnie możesz pobrać instalator VeraCrypt w terminalu za pomocą poniższego polecenia.

wget https://launchpadlibrarian.net/289850375/veracrypt-1.19-setup.tar.bz2

na stronie pobierania VeraCrypt można również znaleźć klucz publiczny PGP i link do pobrania podpisu PGP. Pobierz te dwa pliki. Alternatywnie możesz pobrać je w terminalu za pomocą poniższego polecenia.

klucz publiczny PGP

wget https://www.idrix.fr/VeraCrypt/VeraCrypt_PGP_public_key.asc

plik podpisu PGP

wget https://launchpad.net/veracrypt/trunk/1.19/+download/veracrypt-1.19-setup.tar.bz2.sig

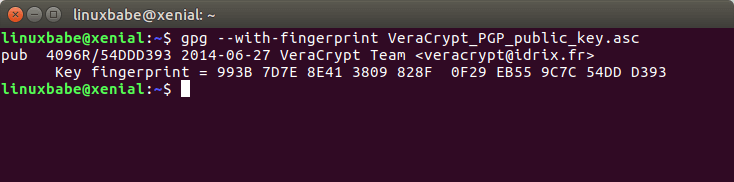

zanim zrobisz cokolwiek z kluczem publicznym, zawsze musisz sprawdzić odcisk palca klucza, aby sprawdzić, czy jest to właściwy klucz. Wyświetla odcisk palca klucza za pomocą poniższego polecenia.

gpg --with-fingerprint VeraCrypt_PGP_public_key.asc

druga linia wyjścia to odcisk palca klucza.

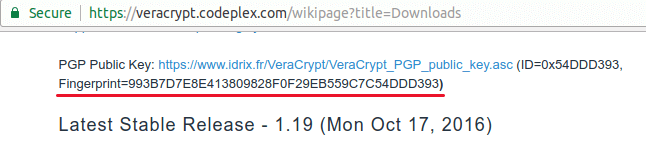

porównaj go z odciskiem palca opublikowanym na stronie VeraCrypt.

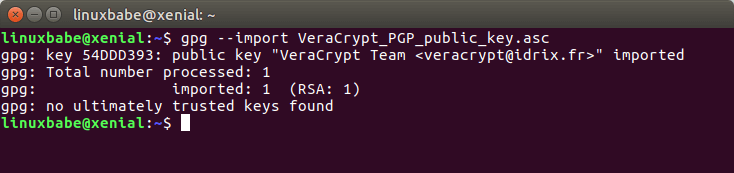

jak widać, dwa odciski palców są identyczne, co oznacza, że klucz publiczny jest poprawny. Możesz więc zaimportować klucz publiczny do swojego Public keyring za pomocą:

gpg --import VeraCrypt_PGP_public_key.asc

teraz sprawdź podpis za pomocą poniższego polecenia. Musisz określić plik podpisu i Instalator oprogramowania, których nazwy są zwykle identyczne, tylko z innym rozszerzeniem pliku. Jest to oddzielny podpis, co oznacza, że podpis i oprogramowanie są oddzielone od siebie.

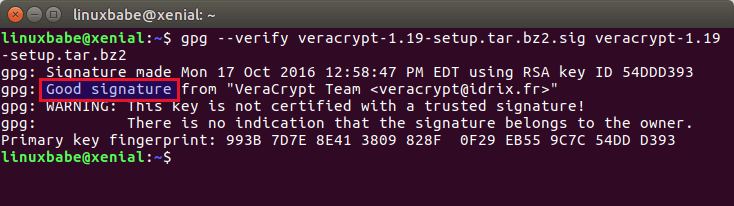

gpg --verify veracrypt-1.19-setup.tar.bz2.sig veracrypt-1.19-setup.tar.bz2

na wyjściu powinno być napisane „dobry podpis”.

podpis jest wartością skrótu zaszyfrowaną kluczem prywatnym autora oprogramowania. GPG używa klucza publicznego do odszyfrowania wartości skrótu, a następnie oblicza wartość skrótu instalatora VeraCrypt i porównuje je. Jeśli te dwie wartości skrótu są zgodne, sygnatura jest dobra, a oprogramowanie nie zostało naruszone.

jeśli GPG mówi, że jest to zły podpis, to instalator oprogramowania został naruszony lub uszkodzony.

Importowanie klucza publicznego z zaufanego źródła

zwróć uwagę, że jeśli autor oprogramowania poda swój identyfikator klucza publicznego w witrynie, możesz zaimportować klucz publiczny za pomocą:

gpg --recv-keys <key-ID>

następnie Wyświetl odcisk palca z:

gpg --fingerprint <key-ID>

i porównaj odcisk palca z wyjścia z tym opublikowanym na stronie internetowej. Jest to bardziej bezpieczne, ponieważ klucz publiczny jest importowany z serwera kluczy publicznych, który domyślnie jest ustawiony na hkp://keys.gnupg.net w pliku ~/.gnupg/gpg.conf. Ponieważ wszystkie główne serwery kluczy komunikują się ze sobą i synchronizują klucze, więc nie musisz zmieniać wartości domyślnej.

to jest to!

mam nadzieję, że ten poradnik pomógł Ci zweryfikować sygnaturę PGP pobierania oprogramowania. Jak zawsze, jeśli ten post okazał się przydatny, zapisz się do naszego bezpłatnego newslettera lub Śledź nas na Google+, Twitterze lub Polub naszą stronę na Facebooku.