hur man verifierar PGP-signatur för nedladdad programvara på Linux

PGP, som står för Pretty Good Privacy, är en krypteringsprogramvara för offentlig nyckel. PGP kan användas för att kryptera och signera datakommunikation. I denna handledning kommer vi att titta på hur man verifierar PGP-signatur för nedladdad programvara.

Linux-användare kan säkert installera programvara från deras distributionsförvar. Men det finns också tillfällen när du behöver ladda ner och installera programvara från webbplatsen. Hur kan du vara säker på att programvaran du laddade ner inte manipulerades?

vissa programvaruförfattare signerar sin programvara med ett PGP-program som GPG, som är en fri mjukvaruimplementering av openPGP-standarden. I så fall kan du verifiera integriteten hos programvara med GPG.

processen är relativt enkel:

- du laddar ner den offentliga nyckeln för programvaruförfattaren.

- kontrollera den offentliga nyckeln fingeravtryck för att säkerställa att det är rätt nyckel.

- importera rätt offentlig nyckel till din GPG-offentliga nyckelring.

- ladda ner programvarans signaturfil.

- använd offentlig nyckel för att verifiera PGP-signaturen. Om signaturen är korrekt manipulerades inte programvaran.

vi kommer att använda VeraCrypt som ett exempel för att visa dig hur du verifierar PGP-signatur för nedladdad programvara.

exempel: verifiera PGP-signaturen för VeraCrypt

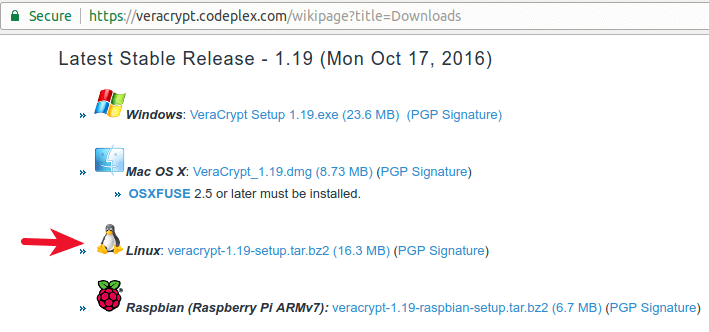

även om VeraCrypt är programvara med öppen källkod ingår den inte i Ubuntu eller annan Linux-distributions arkiv. Vi kan ladda ner VeraCrypt Linux installer från officiella hemsida.

Alternativt kan du ladda ner VeraCrypt installer i terminal med kommandot nedan.

wget https://launchpadlibrarian.net/289850375/veracrypt-1.19-setup.tar.bz2

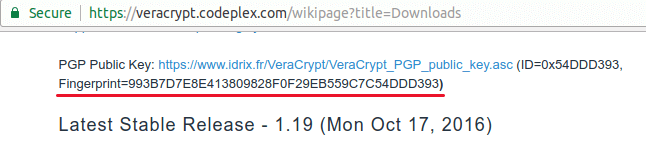

på VeraCrypt-nedladdningssidan kan du också hitta PGP public key och PGP signature download link. Ladda ner dessa två filer. Alternativt kan du ladda ner dem i terminal med kommandot nedan.

PGP public key

wget https://www.idrix.fr/VeraCrypt/VeraCrypt_PGP_public_key.asc

PGP signature file

wget https://launchpad.net/veracrypt/trunk/1.19/+download/veracrypt-1.19-setup.tar.bz2.sig

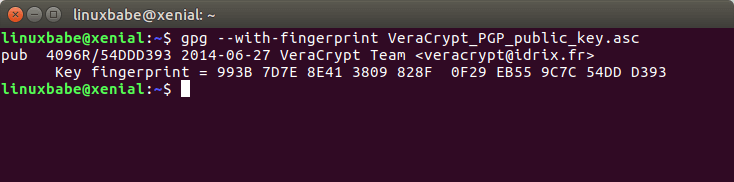

innan du gör något med den offentliga nyckeln måste du alltid kontrollera nyckelns fingeravtryck för att se om det är rätt nyckel. Visa fingeravtrycket på nyckeln med kommandot nedan.

gpg --with-fingerprint VeraCrypt_PGP_public_key.asc

den andra raden i utgången är nyckelens fingeravtryck.

jämför det med fingeravtrycket som publiceras på VeraCrypt webbplats.

som du kan se är de två fingeravtrycken identiska, vilket betyder att den offentliga nyckeln är korrekt. Så du kan importera den offentliga nyckeln till din offentliga nyckelring med:

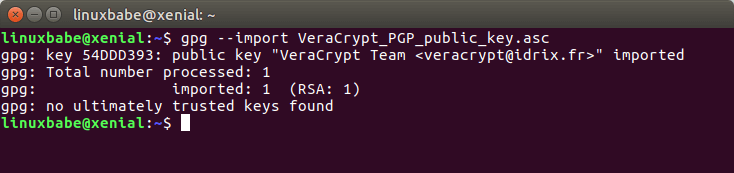

gpg --import VeraCrypt_PGP_public_key.asc

verifiera nu signaturen med kommandot nedan. Du måste ange signaturfilen och programinstallatören, vars namn vanligtvis är identiska, endast med olika filtillägg. Detta är en fristående signatur, vilket innebär att signaturen och programvaran är separata från varandra.

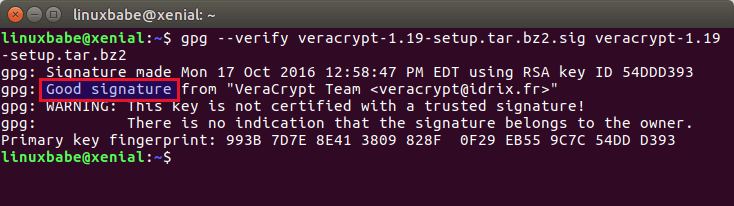

gpg --verify veracrypt-1.19-setup.tar.bz2.sig veracrypt-1.19-setup.tar.bz2

utgången ska säga ”bra signatur”.

signaturen är ett hashvärde, krypterat med programvaruförfattarens privata nyckel. GPG använder den offentliga nyckeln för att dekryptera hashvärde, sedan beräkna hashvärdet för VeraCrypt installer och jämföra de två. Om dessa två hashvärden matchar, är signaturen bra och programvaran manipulerades inte.

om GPG säger att det är en dålig signatur, var programinstallatören manipulerad eller skadad.

importera offentlig nyckel från en betrodd källa

Observera att om programvaruförfattaren berättar om sitt offentliga nyckel-ID på webbplatsen kan du importera den offentliga nyckeln med:

gpg --recv-keys <key-ID>

visa sedan fingeravtrycket med:

gpg --fingerprint <key-ID>

och jämför fingeravtrycket från produktionen med det som publiceras på webbplatsen. Detta är säkrare eftersom den offentliga nyckeln importeras från en publik nyckelserver, som som standard är inställd på hkp://keys.gnupg.net i filen ~/.gnupg/gpg.conf. Eftersom alla stora nyckelservrar kommunicerar med varandra och synkroniserar nycklar, så behöver du inte ändra standard.

det är det!

jag hoppas att denna handledning hjälpte dig att verifiera PGP-signaturen för nedladdningar av programvara. Som alltid, om du tyckte att det här inlägget var användbart, prenumerera på vårt gratis nyhetsbrev eller följ oss på Google+, Twitter eller gilla vår Facebook-sida.